D-Wave zebrała kolejne miliony

6 lutego 2008, 17:43Pomimo kontrowersji, niejasności i niedowierzania, firma D-Wave Systems, która pokazała pierwszy komputer korzystający, jak twierdzi, z obliczeń kwantowych, zebrała 17 milionów dolarów na dalsze prace.

Teleportacja i zapamiętanie

4 lutego 2008, 18:05Po raz pierwszy w historii udało się dokonać jednocześnie kwantowej teleportacji i przechować kwantowy bit w pamięci. Połączone siły naukowców z niemieckiego uniwersytetu w Heidelbergu, chińskiego Uniwersytetu Nauki i Technologii oraz Instytut Atomowego Uniwersytetów Austriackich przesłał na odległość 7 metrów qubit (kwantowy bit) i przez krótką chwilę przechowywał go w pamięci komputera.

Garażowy Apollo

1 lutego 2008, 00:37Dzięki jednemu z miłośników historii podboju kosmosu każdy może stać się właścicielem AGC (Apollo Guidance Computer) - maszyny cyfrowej używanej przez astronautów podczas misji księżycowych. Pełną dokumentację, umożliwiającą odtworzenie komputera, opracował John Pultorak, 54-letni inżynier oprogramowania zatrudniony w firmie Lockheed Martin. Instrukcja liczy aż 1000 stron i zawiera wszystkie schematy, opis działania, a także oprogramowanie komputera.

Cyber Storm - jak zaatakowano USA

31 stycznia 2008, 11:06W lutym 2006 roku Stany Zjednoczone we współpracy z Wielką Brytanią, Kanadą, Australią i Nową Zelandią, przeprowadziły ćwiczenia pod nazwą „Cyber Storm”. Miały one sprawdzić gotowość agend rządowych i firm prywatnych do przeciwdziałania poważnemu zagrożeniu. W bieżącym roku odbędą się ćwiczenia „Cyber Storm 2”, a aż do dzisiaj nie było wiadomo, jak przebiegły pierwsze z nich.

Bo fotki były za ładne

26 stycznia 2008, 00:07Mimo licznych doniesień o coraz doskonalszych technologiach, dzięki którym maszyny dysponują własnym "wzrokiem", eksperci ostrzegają przed nadmiernym optymizmem. Naukowcy ze słynnej uczelni MIT (Massachusetts Institute of Technology) twierdzą, że niemal ludzki sposób oglądania świata przez komputery w rzeczywistości jest efektem nie stopnia zaawansowania algorytmów analizujących obraz, lecz odpowiednio dobranych warunków testów i demonstracji. Co ciekawe, ostrzeżenie to jest wynikiem eksperymentu, który dał... zbyt dobre wyniki.

Nowa niebezpieczna technika ataku

11 grudnia 2007, 11:52Naukowcy z Georgia Institute of Technology we współpracy ze specjalistami Google’a badają nową, niewykrywalną technikę ataku. Pozwala ona cyberprzestępcom zdecydować, jakie witryny odwiedza internauta.

Superkomputer w laptopie

6 grudnia 2007, 11:14Badacze IBM-a uważają, że w przyszłości możliwe będzie stworzenie superkomputera wielkości laptopa. Koncern uważa, że do komunikacji pomiędzy rdzeniami procesora można wykorzystać światło zamiast elektryczności, a to stukrotnie zwiększyłoby prędkość przesyłu danych.

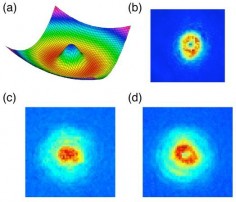

10 sekund wiecznego ruchu

5 grudnia 2007, 00:57Choć NIST (National Institute of Standards and Technology) oraz Joint Quantum Institute z University of Maryland to organizacje znane i poważane w świecie nauki, nie przeszkodziło im to w zbudowaniu... perpetuum mobile. Jednak zamiast dziwacznej maszyny, zaprezentowano aparaturę, której centralnym elementem jest tzw. kondensat Bosego-Einsteina.

Nehalem zapowiedzią poważnych zmian

30 listopada 2007, 12:28Procesory Nehalem, które zadebiutują w drugiej połowie przyszłego roku, przyczynią się do poważnych zmian w architekturze platform komputerowych korzystających z rozwiązań Intela.

Błękitna rewolucja

29 listopada 2007, 23:10Naukowcy mają skłonność do częstego przepowiadania rewolucji informatycznych. Rewolucyjne miały być – procesory bądź komputery – wektorowe, sygnałowe, macierze FPGA, optyczne czy kwantowe. Do tego obiecywano "przewroty" wynikające z zastosowania przeróżnych technologii, które powinny posłać do lamusa układy scalone bazujące na krzemie. Do ostatniej grupy należy zaliczyć pomysł wykorzystania w przyszłych komputerach pigmentów z grupy ftalocyjanin.